La mayoría de los incidentes de ciberseguridad que afectan hoy a las organizaciones no se originan por la ausencia de tecnología avanzada, sino por la acumulación de pequeños malos hábitos operativos. Contraseñas débiles, accesos sin caducidad, privilegios excesivos, terceros mal gestionados o colaboradores que no saben cómo reaccionar ante un intento de fraude son factores que, combinados, amplían la superficie de ataque de forma silenciosa.

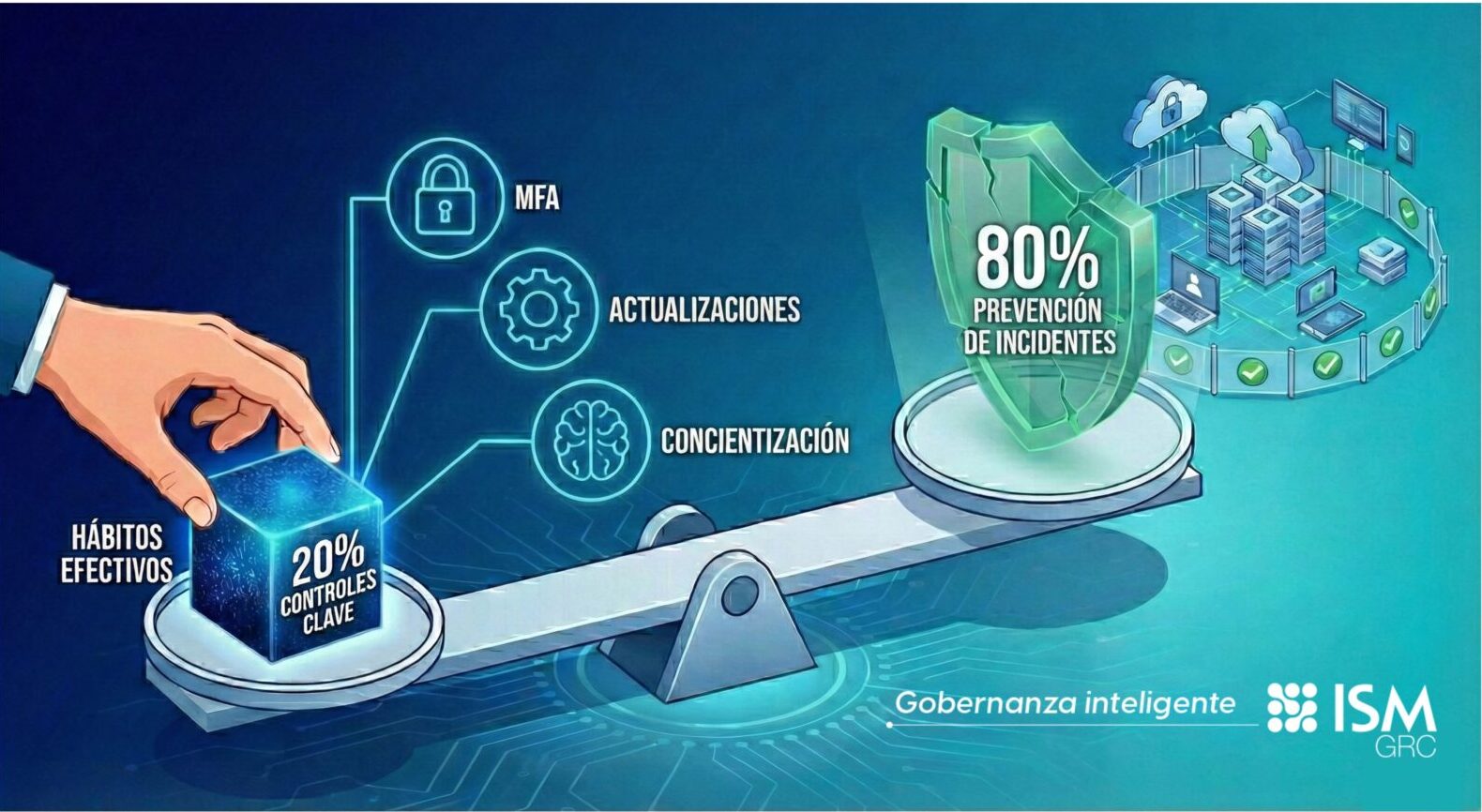

La ciberhigiene surge como un enfoque práctico para reducir riesgos de manera rápida y sostenible. Se trata de establecer una línea base de hábitos mínimos, medibles y repetibles que, aplicados con disciplina, pueden reducir hasta el 80% de los incidentes de seguridad, incluso antes de emprender grandes proyectos tecnológicos.

Este artículo presenta los 7 hábitos de ciberhigiene que toda organización debería fortalecer para proteger sus operaciones, su información y su reputación, con una visión clara de negocio y gobierno.

El riesgo digital es un riesgo de negocio

Un ciberincidente no es un problema exclusivo del área de TI. Sus impactos suelen materializarse en múltiples dimensiones:

- Interrupción de operaciones y servicios críticos

- Pérdidas financieras e impacto en ingresos

- Daño reputacional y pérdida de confianza de clientes y socios

- Exposición legal y regulatoria

- Afectación a la estrategia y continuidad del negocio

A pesar de ello, persiste un mito común: “comprar más tecnología es suficiente para estar seguros”. En la práctica, más herramientas sin hábitos claros generan mayor complejidad operativa y el mismo nivel de exposición.

La ciberhigiene parte de una premisa distinta: una línea base de buenos hábitos reduce la superficie de ataque más rápido que cualquier proyecto tecnológico aislado.

El principio 80/20 aplicado a la ciberseguridad

No todos los controles tienen el mismo impacto. Un conjunto reducido de hábitos bien ejecutados puede prevenir la mayoría de los incidentes más comunes. La clave está en priorizar, medir y gobernar.

Los siguientes siete hábitos conforman ese núcleo esencial de ciberhigiene.

Hábito 1: Gestión de identidades y accesos

En el entorno digital actual, la identidad es el nuevo perímetro. Cada usuario, cuenta de servicio o tercero con acceso representa una posible puerta de entrada.

Una gestión adecuada de identidades implica:

- Accesos basados en rol

- Ciclo de vida completo de las cuentas (alta, cambios y baja)

- Caducidad obligatoria de accesos

- Asignación de un dueño responsable a cada identidad

El uso de autenticación multifactor (MFA) y contraseñas robustas no debe verse como un control técnico, sino como un hábito organizacional.

Métricas clave:

- % de cuentas con MFA

- % de cuentas inactivas (>30 o 60 días)

- % de accesos de terceros sin fecha de expiración

Hábito 2: Principio de mínimo privilegio

El exceso de privilegios amplifica el impacto de cualquier incidente. El principio de mínimo privilegio busca que cada acceso sea únicamente el necesario, ni más ni menos.

Todo acceso debería ser:

- Temporal

- Justificado

- Revisado periódicamente

Métricas clave:

- Número de cuentas administrativas activas

- % de usuarios con privilegios elevados

- Frecuencia de recertificación de accesos

Aplicar este hábito reduce drásticamente la capacidad de movimiento lateral de un atacante dentro de la organización.

Hábito 3: Gestión de accesos de terceros

Los proveedores y socios con acceso a sistemas internos forman parte del perímetro de la organización. Sin embargo, con frecuencia son uno de los eslabones más débiles.

Un control mínimo de terceros debe incluir:

- Inventario completo de accesos externos

- Clasificación de riesgo de proveedores

- MFA obligatorio

- Fechas de expiración y revocación oportuna

Métricas clave:

- % de proveedores con acceso activo

- % de accesos de terceros con MFA

- Tiempo promedio de revocación de accesos

Hábito 4: Ingeniería social y cultura real

La mayoría de los ataques exitosos no ganan por sofisticación técnica, sino por presión, urgencia y suplantación de autoridad.

La ciberhigiene exige medir la cultura real, no solo impartir capacitaciones anuales. Las personas deben saber cómo reaccionar correctamente:

Cuelga → Verifica → Reporta

Métricas clave:

- Tasa de clic en simulaciones de phishing

- Tiempo promedio de reporte

- Tasa de reincidencia por área

- Los falsos positivos son aceptables; el silencio no.

Hábito 5: Respaldos probados

Un respaldo que no se prueba no existe. Los respaldos son fundamentales para la integridad de la información y la recuperación operativa ante un incidente.

Buenas prácticas esenciales:

- Identificar sistemas críticos

- Respaldos aislados o inmutables

- Pruebas reales de restauración

Métricas clave:

- % de sistemas críticos respaldados

- Número de restauraciones reales por mes

- RTO y RPO real vs. objetivo

Hábito 6: Gestión de parches y vulnerabilidades

Cada día sin parche representa una ventana de ataque abierta. La gestión de vulnerabilidades debe tener prioridad ejecutiva, enfocada en lo crítico.

En lugar de intentar corregir todo, se recomienda:

- Identificar el Top 10 de exposiciones críticas

- Definir SLA por severidad

- Medir cumplimiento real

Métricas clave:

- % de activos críticos fuera de SLA

- Edad promedio de parches críticos

- Vulnerabilidades críticas abiertas > X días

Hábito 7: Visibilidad mínima constante

No se trata de monitorear todo, sino lo realmente crítico. Una visibilidad mínima constante permite detectar incidentes antes de que escalen.

Alertas clave a priorizar:

- Identidades y privilegios

- Endpoints

- Respaldos

- Accesos de terceros

Métricas clave:

- % de alertas con responsable asignado

- Tiempo de atención

- Alertas críticas sin respuesta

Baseline mínimo de ciberhigiene (30–60 días)

Una organización puede avanzar rápidamente estableciendo un baseline mínimo, por ejemplo:

- MFA obligatorio (incluyendo terceros)

- Dueño asignado a cada identidad

- Accesos privilegiados temporales y revisados

- Inventario completo de accesos externos

- Simulaciones de phishing y canal claro de reporte

- Al menos una restauración real probada

- Top 10 de vulnerabilidades críticas con SLA definido

- Cinco alertas críticas con responsables nombrados

Este baseline permite corregir primero lo más urgente, sin paralizar la operación.

Disciplina operativa antes que tecnología

El valor de la ciberhigiene no está en nuevas herramientas, sino en la disciplina operativa para sostener hábitos, medirlos y gobernarlos en ciclos cortos de 30 a 60 días.

Decidir qué hacer con el riesgo —aceptarlo, tratarlo o mitigarlo— es una responsabilidad ejecutiva informada. La ciberhigiene proporciona la claridad necesaria para tomar esas decisiones con datos, no con suposiciones.

Reducir incidentes de ciberseguridad no requiere empezar con proyectos complejos ni inversiones desproporcionadas. Requiere orden, hábitos claros y gobierno.

- El scorecard muestra dónde está la exposición hoy.

- El baseline define qué corregir primero.

- La prioridad no es la tecnología, es la disciplina.

En ISM GRC, la ciberhigiene se entiende como un habilitador de continuidad, resiliencia y confianza, alineado con la gestión integral de riesgos y las prioridades del negocio.

Te invitamos a ver nuestro masterclass completo “Ciberhigiene: 7 hábitos que reducen hasta 80% de los incidentes”, donde abordamos este tema desde un enfoque práctico, con ejemplos reales y recomendaciones clave.

🎥 Míralo en nuestro canal de YouTube: https://youtu.be/6FEdkvcTvEI?si=dYXNxZxVqPu7FyzQ